mkcert内网证书管理工具

mkcert 是一款零配置、开源的命令行工具,专为本地开发环境设计,核心作用是一键生成受系统 / 浏览器信任的 HTTPS/SSL/TLS 证书,彻底解决本地开发时的 “不安全” 警告问题

核心原理:

- 自动创建一个本地根证书颁发机构(CA)

- 将这个根证书自动安装到你的系统(macOS/Linux/Windows)和主流浏览器(Chrome/Firefox)的信任存储中

- 用这个本地 CA,为

localhost、127.0.0.1、自定义域名(如myapp.test)或内网 IP 签发证书

主要特点:

- 零配置:无需手动生成 CSR、配置 CA、处理信任链,一条命令搞定

- 全平台:支持 macOS、Linux、Windows

- 灵活签发:支持单域名、多域名、通配符(

*.example.com)、IP 地址 - 安全:生成的证书在本地环境被完全信任,浏览器显示 “安全” 锁标

- 仅限开发:绝对不能用于生产环境,仅用于本地开发与测试

| IP | 192.168.51.246(mkcert安装的机器) |

| 系统 | Ubuntu |

1、安装mkcert,如下:

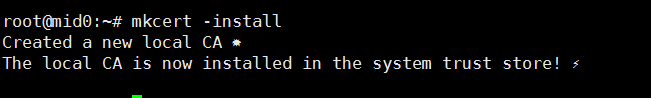

apt install mkcert2、安装后执行命令创建本地CA(证书颁发机构),如下:

mkcert -install

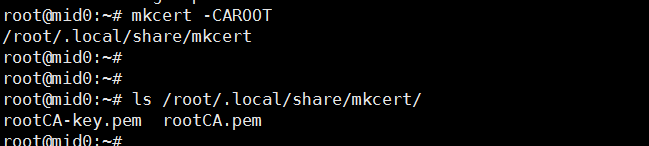

3、查看CA证书位置,如下:

mkcert -CAROOT #CA证书保存在/root/.local/share/mkcert路径下

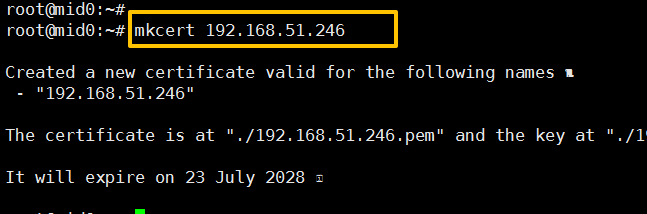

4、给本机IP生成证书,如下:

mkcert 192.168.51.246 #证书有效期默认为2年3个月

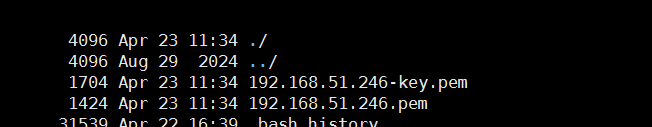

在当期目录下已经生成了此IP的http证书,如图:

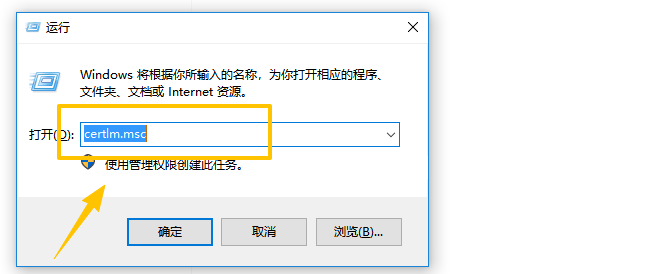

5、将第一步生成的rootCA.pem文件下载出来,导入windows本地证书信任机构中,这样才不会提示不安全,如下:

在运行窗口,输入certlm.msc,如图:

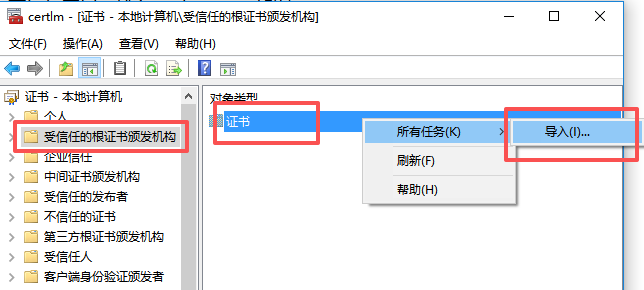

在受信任的根证书颁发机构下,点击导入,如图:

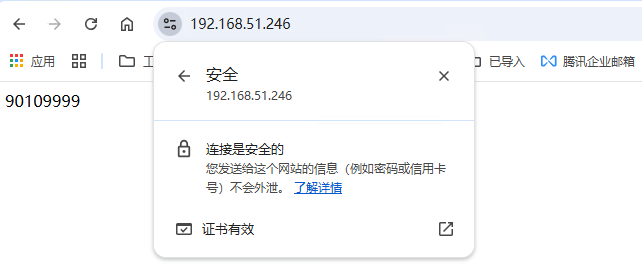

导入完成再次访问就是安全的了,如图:

注:每个访问的终端都需要导入CA证书才行

其余命令:

给 localhost / 127.0.0.1 生成:

mkcert localhost 127.0.0.1 ::1给自定义本地域名(如 test.com):

mkcert test.com www.test.com通配符域名:

mkcert "*.com.cn"